La estafa del falso servicio técnico de Microsoft anota un repunte de víctimas en la provincia de León

La Policía Local y Nacional reciben en las últimas semanas varias denuncias aunque los casos no son alarmantes y la incidencia aún es mínima | Se mantiene abierta una investigación para esclarecer la autoría

El Instituto Nacional de Ciberseguridad –Incibe- alertaba semanas atrás del repunte de posibles víctimas de la conocida estafa del servicio técnico de Microsoft en los últimos meses.

Un repunte que también ha tenido su 'eco' en León. Concretamente, la oficina de denuncias de la Policía Local de León ha recogido en los últimos días varios atestados con denuncias de vecinos de la capital, según fuentes municipales.

Denuncias que ya han sido transferidas a la Policía Nacional, donde también han registrado varios casos aunque, según han informado desde la Subdelegación del Gobierno, no es alarmante el número de casos y su incidencia es mínima.

En cualquier caso, la Policía Nacional mantiene abierta una investigación para intentar esclarecer los hechos y la autoría de una estafa en la que supuesto técnicos de Microsoft ofrecen falsos servicios de soporte técnico en nombre de esta compañía.

¿En qué consiste el fraude?

Según informó la Oficina de Seguridad del Internatua, se trata de un engaño bien estructurado. El primer objetivo de los ciberdelincuentes es lograr el contacto telefónico con su víctima potencial. Esta será la vía utilizada para solicitar y obtener acceso a nuestra información y dispositivo.

Típicamente, la comunicación se iniciará por dos métodos. O bien, se recibe una llamada directamente al teléfono y, al contestarla, los estafadores se identifican, en inglés o español, como un servicio de soporte técnico. En ese momento, informan que los dispositivos están es riesgo y es necesario realizar acciones urgentemente.

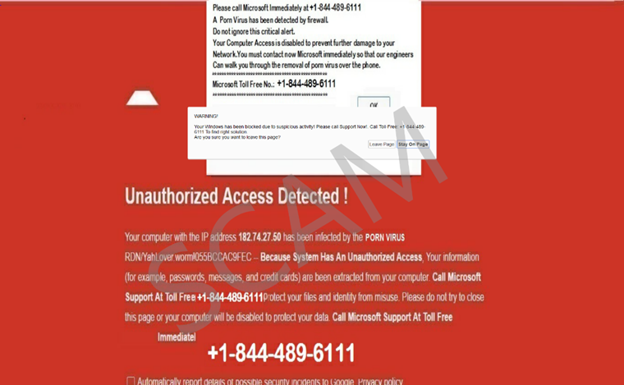

Otro de los supuestos es cuando aparece un error en el navegador web, un aparente aviso del sistema u otra ventana emergente. Junto con el texto del aviso, se facilita un número de teléfono de ayuda para solucionar el problema.

Consecuencias

Toda nuestra información almacenada queda expuesta. Nuestros documentos, fotografías, vídeos y el resto de archivos son accesibles y podrían ser sustraídos.

Los servicios que estuvieran asociados también pueden verse afectados. Si almacenamos las contraseñas de acceso a las redes sociales o correo electrónico, el atacante podría acceder y realizar acciones en nuestro nombre sin consentimiento.

La propia integridad del equipo puede verse deteriorada. Son comunes los casos en los que el falso soporte bloquea el equipo instalando un malware para posteriormente solicitar un pago para su desbloqueo.

Daño económico. Si proporcionamos información de pago, como pueden ser las credenciales de la banca online o los datos de la tarjeta de crédito, podrían realizarnos cargos no autorizados

Para dar mayor verosimilitud, es posible que se dirijan hacia el usuario por su nombre o que ofrezcan alguna información sobre el equipo. Si se informa de que no se tiene ordenador en casa, no se cesará en su empeño e intentarán que siga sus órdenes a través del teléfono móvil o tableta.

A partir de este punto, proporcionan una serie de instrucciones. Normalmente, comienzan indicando una serie de datos técnicos con la intención de dar mayor peso a la llamada. El siguiente paso es crucial: con la excusa de que se trata de un error muy serio que requiere tomar medidas urgentemente, se solicita la instalación de un programa de acceso remoto.

Estas herramientas permiten el control de un ordenador o un móvil a distancia. Son una solución muy útil para acceder remotamente a otros equipos a través de Internet. También pueden ser utilizados para conceder a una persona de confianza el acceso a nuestros dispositivos, si lo necesitáramos en un momento dado.

Sin embargo, es necesario tener en cuenta que a través de estas herramientas se permite a un tercero el control sobre el dispositivo y acceso a toda nuestra información. Por este motivo, no se debe conceder acceso remoto a nadie salvo que estamos completamente seguros de que se trata de una persona conocida y de confianza.